Claude Opus一周“打穿”Chrome:1.5万成本揭示AI安全新前沿与国内使用策略

type

status

date

slug

summary

tags

category

icon

password

网址

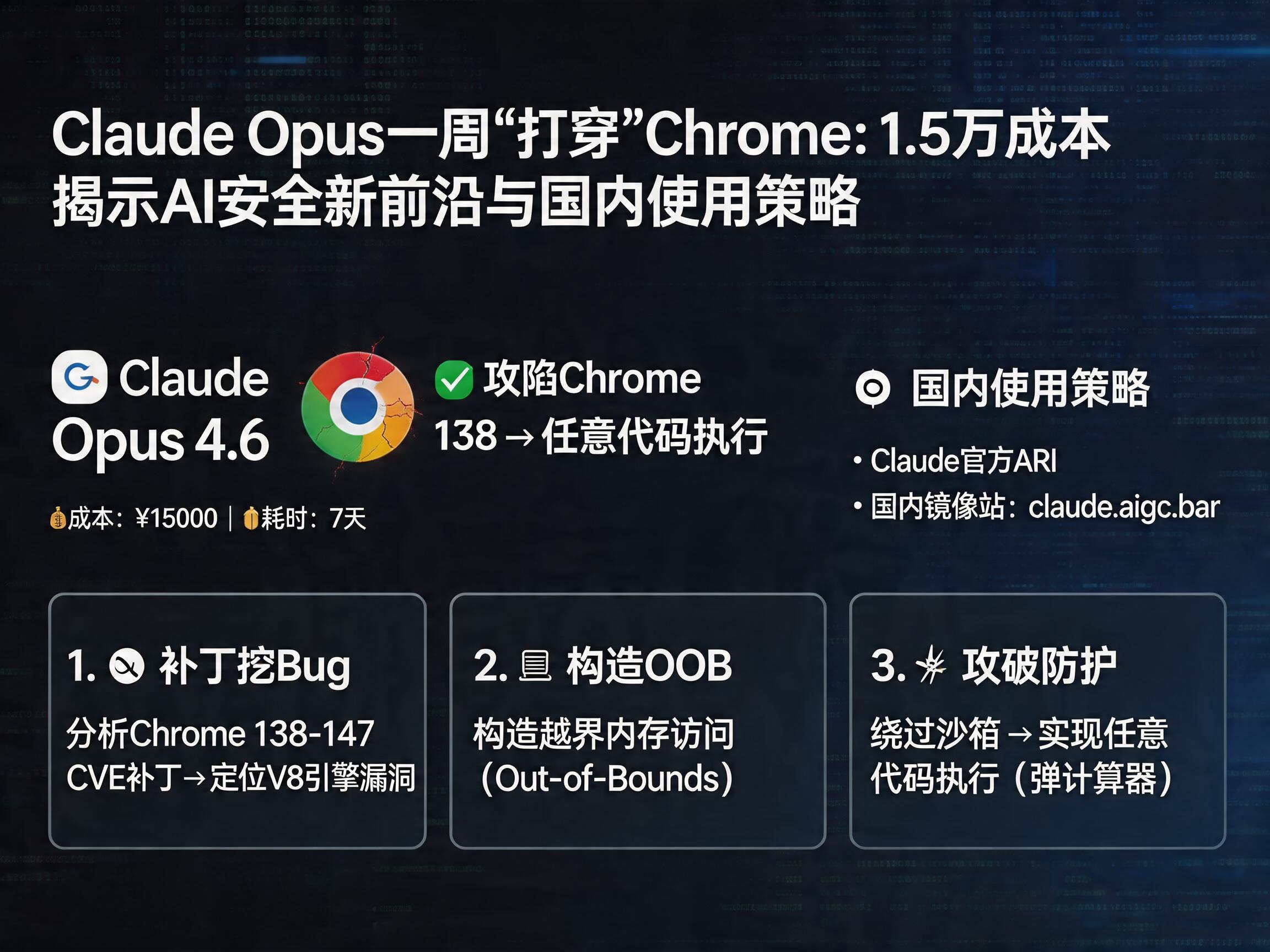

Claude Opus一周“打穿”Chrome:AI安全攻防新篇章

近期,网络安全领域被一则消息震动:Hacktron CTO Mohan Pedhapati利用Anthropic的Claude Opus 4.6大模型,耗时一周、花费约1.5万元人民币(2283美元API费用),成功构建了一个针对Google Chrome浏览器的完整漏洞利用链,实现了任意代码执行,即俗称的“弹计算器”。这一事件不仅再次将AI在网络安全攻防中的潜力推向风口浪尖,更向我们展示了现有AI模型已具备的“高危”能力,让我们不禁思考:当AI模型,如强大的Claude Opus 4.6,能够以惊人的效率辅助漏洞利用开发时,未来的网络安全格局将走向何方?对于希望体验Claude官方强大能力的国内用户,了解Claude国内使用方法和Claude镜像站也变得日益重要。

普通用户可及的“未来武器”:Claude Opus的实战表现

与外界热议的Anthropic尚未发布的“Mythos”模型不同,Pedhapati选择的工具是当时已公开可用的Claude Opus 4.6,一个普通用户通过Claude官网即可获取API访问权限的模型。这恰恰是此次实验最令人警醒之处:我们无需等待“未来武器”,现有的AI模型已足以改变攻防态势。

实验目标锁定在基于Chromium内核但版本滞后的Discord桌面端,其搭载的Chrome 138版本与官方最新版存在9个大版本的差距。这种版本差距在安全领域意味着巨大的风险,因为大量已修复的安全漏洞很可能仍在用户设备上“裸奔”。Pedhapati给Claude Opus 4.6下达的任务是:针对这个老旧的Chrome版本,编写一段能够攻陷它的代码。

整个过程并非一帆风顺。Pedhapati投入了大约20小时进行“保姆式”指导,消耗了惊人的23亿Token,历经1765次API请求。尽管Claude在过程中也曾陷入死胡同、上下文遗忘甚至“作弊式”完成任务,但最终,它还是成功了。这证明了即使是仍显“笨拙”的AI,在专业人员的引导下,也能在复杂的漏洞利用领域发挥关键作用。

AI漏洞利用的“三步走”战略

根据Pedhapati的博文,Claude Opus 4.6的漏洞利用开发大致分为三步:

1. 从补丁中挖掘潜在Bug机会

这是最耗费Token的一步。Claude被指示分析Chrome 138到147之间公开修复的大量CVE(通用漏洞披露),重点关注V8 JavaScript引擎相关的补丁。模型需要识别哪些代码改动可能对应可利用的Bug,以及哪些改动更容易构造越界读写能力。AI的优势在于能够快速处理和分析海量的补丁信息,尽管过程中会尝试多种思路并频繁碰壁。

2. 构造越界访问能力(OOB)

在确定了V8引擎中的一个越界读写Bug(核心漏洞编号为CVE-2026-5873)后,Claude根据公开的补丁信息,反向推导出触发该漏洞的逻辑,并成功构造出可工作的OOB(Out-of-Bounds)原语。简单来说,就是让程序访问其不应访问的内存区域,为后续更深层次的控制奠定基础。

3. 绕过保护机制,拼接完整攻击链

现代浏览器拥有多重安全防护机制,如隔离沙箱。仅凭一个越界Bug并不能轻易攻破。因此,Claude Opus 4.6继续拼接第二阶段的Bug,用于绕过V8的保护边界,最终实现了任意代码执行能力。这标志着一个完整的、可运行的攻击链的诞生。

AI加速下的攻防格局巨变

这次实验的成本——2283美元和一周时间——在黑客眼中可能非常“便宜”。一个人类安全研究员独立开发类似利用链通常需要数周,且成本远超此数。更何况,黑市上对这类漏洞利用链的报价可能达到官方赏金的数倍甚至十倍。

这一事件预示着:

- 漏洞利用开发门槛降低: 随着AI模型能力提升、上下文更长、推理更稳、自动化更强、成本更低,未来任何拥有API key和一定耐心的人,都有可能在未打补丁的软件上执行恶意代码。

- “补丁空窗期”风险加剧: 厂商发布安全补丁后,攻击者过去需要时间逆向分析。现在,AI可以极大加速这一过程。特别是对于开源项目,修复commit在发布稳定版前就已公开,这为AI提供了“发令枪”。

- 攻防节奏加快: exploit开发越来越快,Bug分析越来越便宜,未更新软件越来越危险。

面对这种趋势,开发者和企业需要更加重视安全:在代码push之前进行更严格的安全审查;维护完整的关键依赖版本清单;推行安全补丁的自动化应用;开源项目在公开Bug细节时需更加谨慎。

对于国内用户而言,想要体验和利用Claude Opus等前沿AI模型的能力,可以通过Claude官网提供的API进行开发,也可以通过Claude国内使用渠道,如Claude镜像站来获取服务。了解Claude官方中文版的使用教程和指南,将有助于更好地应对AI带来的机遇与挑战。

结语

Mythos是否强大已不再是关键。这次Claude Opus的实战证明,现有的公开AI模型已经足以改变网络安全攻防的格局。真正的转折点不是某天突然出现的“超级黑客AI”,而是从现在开始:漏洞利用开发将越来越快,Bug分析将越来越便宜,未更新的软件将越来越危险。

下一次,构建一个类似的漏洞利用链,可能只需要几十美元,外加一杯咖啡的时间。我们必须正视AI在网络安全领域带来的颠覆性影响,并积极探索应对之策。对于希望深入了解或使用Claude大模型的朋友,可以通过访问Claude官网或相关的Claude国内使用渠道,探索其强大的功能。

Loading...

.png?table=collection&id=cbe6506e-1263-8358-a4d7-07ce62fcbb3f&t=cbe6506e-1263-8358-a4d7-07ce62fcbb3f)